2025년 가장 많이 사용된 최악의 비밀번호

글로벌 보안 기업들의 분석에 따르면, 2025년에도 여전히 사람들은 기억하기 쉽다는 이유로 최악의 비밀 번호를 고수했습니다.

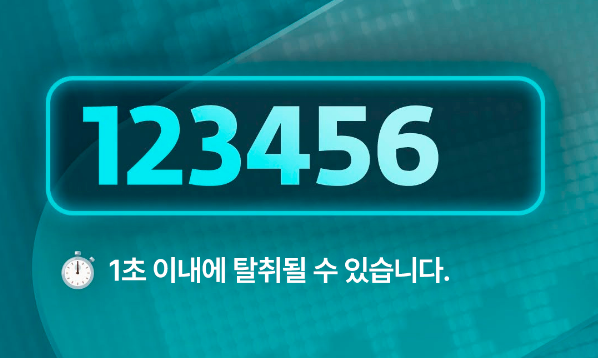

이 비밀번호들은 해커의 자동화 도구로 1초만에 뚫립니다.

- 123456 : 전 세계 부동의 1위. 최악의 게으름

- password : 단어 그대로 사용하는 무방비 상태

- 123456789 : 길이를 늘렸으나 패턴이 너무 뻔함

- qwerty : 키보트 자판 배열을 그대로 누른 형태

- p@$$w0rd : 특수문자를 섞었으나 이미 해커의 사전에 등록 됨.

해커들이 사용하는 "자동화 공격"의 무서움

1. 무차별 대입 공격(Brute Force Attack) : 해커가 소프트웨어를 이용해 가능한 모든 문자 조합을 초당 수억 번씩 대입하는 방식입니다. 비밀번호가 짧거나 단순할 수록 이 공격을 피할 수 없습니다.

2. 사전 공격(Dictionary Attack) : 사람들이 자주 쓰는 단어, 인명, 지명, 그리고 역대 유출된 비밀번호 리스트(해커사전)를 통째로 프로그램에 넣고 돌리는 방식입니다. 어디선가 본 적 있는 비밀번호는 이 사전에 100% 걸려듭니다.

3. 크리덴셜 스터핑(Credential Stuffing) : A사이트에서 유출된 아이디와 비밀번호를 B,C,D 사이트에 무작위로 대입하는 자동화된 공격입니다. 비밀번호 돌려쓰기를 하는 사용자들이 이 공격의 주된 희생양입니다.

해커를 절망하게 만드는 올바른 보안 습관

1. 비밀번호가 아닌 패스프레이즈(Passphrase)사용 : 1234!! 같은 짧은 비밀번호 대신, 문자,숫자, 기호, 대소문자 등을 조합한 전혀 상관없는 긴 문장을 사용하세요. 길이는 길지만 나는 기억하기 쉬운 문장을 사용한다면, 해커가 푸는데 수백년이 걸릴 수 있습니다.

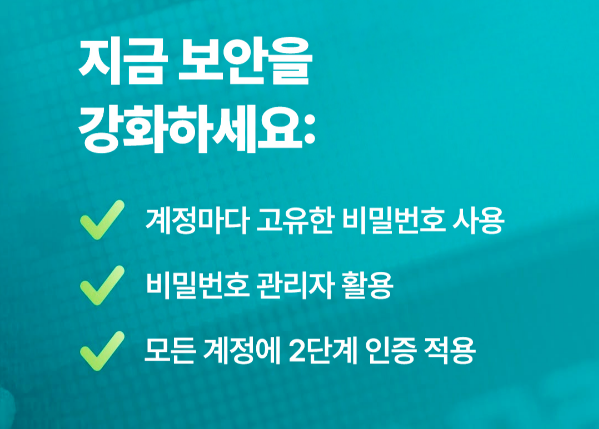

2. 비밀번호 관리자(Password Manager)도입 : 비밀번호 관리 도구를 사용하면 모든 사이트마다 복잡하고 다른 비밀번호를 알아서 생성하고 채워줍니다. 사용자는 마스터 비밀번호 하나만 기억하면 됩니다.

3. MFA(다중 요소 인증)는 타협없는 필수 : 비밀번호가 털리더라도 스마트폰으로 2차인증(OTP, 푸쉬 알림 등)을 거치게 하면 해커는 절대 계정에 로그인할 수 없습니다.

4. 차세대 기술 패스키(Passkeys) 사용 : 최근 구글이나 애플 등에서 적극 도입하고 있는 패스키는 비밀번호 자체를 입력하지 않고, 지문이나 안면인식으로 로그인하는 기술로, 비밀번호가 없으니 유출될 위험도 없습니다.

우리는 흔히 해커가 내 비밀번호를 알아내기 위해 오랜 시간 공을 들일 것이라 착각하지만, 현실은 다릅니다.

공격자는 지치지 않는 자동화 도구를 사용하기 때문에 끊임없이 해킹을 시도할 수 있습니다.

보안은 불편함과의 타협이 아닙니다.

'다양한 SW 정보' 카테고리의 다른 글

| ChatGPT 쓸 때 내 비밀이 새나가지 않게 하는 법 (0) | 2026.03.30 |

|---|---|

| 3월26일 "마이크로소프트 AI 투어" 개최 _개발자들의 축제 (0) | 2026.03.05 |

| 컴퓨터 보안을 위한 윈도우 디펜더와 유료 백신의 차이 (1) | 2026.02.26 |

| 비밀번호 2단계 인증 왜 필수인가? (2) | 2025.12.31 |

| AI x SoftWave 2025 개최 안내 (0) | 2025.11.26 |